Acceso al Sistema

El acceso a Caléndula se realiza mediante el protocolo SSH Secure Shell. Este protocolo sirve para el acceso a máquinas remotas a través de una red. Permite el trabajo remoto a través de un intérprete de comandos, aunque también permite redirigir el tráfico de los programas gráficos del equipo remoto hacia la pantalla del equipo local.

SSH utiliza técnicas de cifrado que impiden el acceso de terceros al contenido de las comunicaciones. Al tratarse de un protocolo seguro entran en juego conceptos como clave pública/privada, fingerprint, etc. No es el objeto de este manual entrar en detalle en estos conceptos pero es necesaria una breve descripción para comprender en su totalidad el proceso de conexión y así asegurar la confidencialidad del tráfico entre en el sistema del usuario y el sistema de la SCAYLE.

Huella digital única o clave pública es una cadena alfanumérica de caracteres que identifican a un servidor específico y que nos sirve para garantizar que el servidor que nos está contestando es realmente aquel al que queríamos conectarnos.

Para acceder al supercomputador utilizaremos la URL calendula.scayle.es. Detrás de esta dirección encontramos dos servidores distintos (llamados frontend11 y frontend12) que se encargan de atender las peticiones de inicio de sesión de los usuarios remotos. Con esto conseguimos que se repartan entre ambos servidores el número de usuarios simultáneos que acceden a Caléndula.

Esta solución plantea un inconveniente, debido a que los dos servidores tienen claves públicas distintas (aunque externamente respondan a la misma dirección), la primera vez que accedemos, se guarda en la máquina local del usuario la clave de uno de los frontend y las siguientes veces, cuando iniciemos sesión en el otro frontend, aparecerá una alerta de seguridad avisando al usuario de un posible ataque de

‘man-in-the-middle’, ya que no tiene guardada la clave pública del otro servidor.

Para ello, debemos guardar en nuestra máquina local las claves públicas de ambos frontend. A continuación aprenderá a guardar las claves en su máquina local.

Para acceder a Caléndula es necesario contar con un usuario habilitado (que habrá sido facilitado por SCAYLE) y su respectiva contraseña.

Será necesario que los usuarios generen pares de claves pública/privada para cada dispositivo/aplicación que vayan a utilizar para acceder a Caléndula y que transfieran las claves públicas generadas para que puedan acceder.

Desde sistemas operativos Linux o macOS, el programa para acceder a Caléndula se llama Terminal.

Para los sistemas operativos Windows, los siguientes programas son algunos ejemplos para poder realizar una conexión a nuestros sistemas:

- PuTTY. Es una utilidad gratuita, ligera y muy fácil de instalar en cualquiera de las últimas versiones de Windows.

- MobaXterm. Herramienta mucho más potente que la anterior y que incluye múltiples herramientas como navegador

SFTP, servidor X11, etc. - Windows Subsystem for Linux. Capa de compatibilidad creada por Microsoft para ejecutar Linux de forma nativa en Windows. Hay diferentes distribuciones Linux que pueden ser instaladas

(Ubuntu, OpenSUSE, Debian,...).

Encontrará en este manual una guía para el programa MobaXterm. Si en su caso utiliza otro programa, puede encontrar información en los manuales del desarrollador oficial o puede contactar con el equipo de soporte a través del sistema GLPI .

En el siguiente enlace "ecdsa_keys_calendula" encontrará las claves de los dos frontends. Puede copiar el contenido en el archivo $HOME/.ssh/known_hosts de su máquina local o programa de conexión SSH que usen para conectar con Caléndula.

En el siguiente párrafo encontrará los fingerprints de los frontend:

Clave ECDSA frontend11. Formato MD5: e1:b4:0c:06:07:97:64:61:ca:94:fb:b7:95:b4:01:e2

Clave ECDSA frontend11. Formato SHA256: ENVK4Jkwgx1452ZXzho6kz9CDzAHu1nVwOve4tAWy1Q

Clave ECDSA frontend12. Formato MD5: 23:af:ce:0c:c3:f4:ef:43:37:da:e3:45:17:d3:87:e5

Clave ECDSA frontend12. Formato SHA256: zEDXH07QlixqR3sJ0jHb/n8c87NGX1sXF433R4iYgLEEn cumplimiento del Esquema Nacional de Seguridad, SCAYLE solo acepta claves con el algoritmo de firma ECDSA y una curva NIST P-521.

A continuación, aprenderás a subir tu clave pública a Caléndula de manera segura y automatizada. Este proceso garantiza que solo los usuarios autorizados puedan añadir claves a servidores específicos, manteniendo la seguridad e integridad del sistema. Utilizaremos el algoritmo ECDSA (Elliptic Curve Digital Signature Algorithm) con la curva NIST P-521 para generar y gestionar las claves públicas.

En el caso de que utilice Windows puede seleccionar una de nuestras guías de acceso para los siguientes programas:

MobaXterm a través de este enlace: Acceso al sistema usando MobaXterm. (MobaXterm no está disponible para macOS)

PuTTY a través de este enlace: Acceso al sistema usando PuTTY.

Primero, debes obtener tu clave pública en el formato adecuado para el algoritmo ECDSA utilizando la curva NIST P-521, conocida como ecdsa-sha2-nistp521.

Si nos encontramos en un emulador de terminal o línea de comandos de Linux como Terminal, iTerm2 (en macOS) la forma de generar el par de claves público/privado es utilizando el comando:

ssh-keygen -t ecdsa -b 521Es recomendable que no introduzca ninguna contraseña en el proceso de este comando para evitar que deba introducir esa contraseña cada vez que inicie sesión.

Este comando creará los archivos dentro del directorio $HOME/.ssh:

id_ecdsa

id_ecdsa.pubEl archivo con id_ecdsa.pub será la clave pública que deba tranferir en el siguiente punto de la guía.

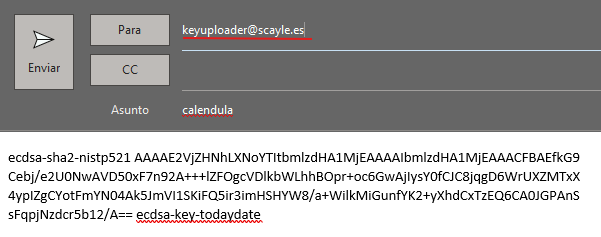

A continuación, copie el contenido de su clave pública id_ecdsa.pub y envíe un correo electrónico a la dirección y con el asunto "calendula":

En el caso de utilizar programas de trasferencia de ficheros hacia o desde Caléndula es necesario configurar otro par de claves público/privada por cada programa, como por ejemplo Filezilla, WinSCP, CyberDuck o Bitvise.

Los nuevos pares de claves que genere deberá enviarlos a SCAYLE como ya hizo en el inicio del Paso 2.

Le recomendamos que consulte el manual del desarrollador oficial del programa de su elección o en caso de dificultad, puede acudir al soporte de SCAYLE a través de GLPI para recibir ayuda.

Después de enviar el correo, recibirás una respuesta del servidor que indicará el estado del proceso. Los posibles resultados son:

ÉXITO:

- Confirmación: Clave pública añadida correctamente.

FALLO:

- Error: La conexión al servidor ha fallado. Vuelve a intentarlo después de un tiempo. Si el error persiste, contacte mediante nuestro sistema de GLPI.

- Error: Clave pública incorrecta. Asegúrate de que el formato de la clave pública es el correcto y que el cuerpo del correo electrónico contiene únicamente el texto de la clave pública, sin firmas ni saludos.

- Error: Asunto incorrecto. Asegúrate de que el asunto del correo es "calendula".

NADA:

- Si no recibes ningún correo, asegúrate de que el correo emisor es el vinculado a SCAYLE, ya que solo estos correos serán aceptados para acceder al clúster. Comprueba también la carpeta spam de tu programa de correo electrónico. Si continúa sin recibir confirmación, contacte mediante nuestro sistema GLPI.

Para acceder desde Windows, con un programa de conexión SSH como por ejemplo, MobaXterm los valores de configuración para el acceso a Caléndula son los siguientes:

Host Name (or IP address): calendula.scayle.es

Puerto: 22

Tipo de conexión: ssh

Para conectarnos desde Linux / macOS a Caléndula, únicamente es necesario introducir el siguiente comando en el programa Terminal:

ssh Nos pedirá la contraseña de nuestro usuario e iniciaremos la sesión.

Al igual que ocurre con la conexión mediante las herramientas de Windows, el acceso mediante SSH comprueba que la clave pública del sistema al que nos estamos conectando coincida con la que se tiene almacenada. Para evitar el aviso de seguridad, debe copiar las claves de los frontends del sistema al archivo, como ya aprendió en el apartado de claves públicas de los frontend.

-

Cuando introduzca la contraseña en el sistema, es importante señalar que, no aparecerán ningún tipo de símbolos en la pantalla

(*, #, ...).

Esto es así para evitar que un observador externo pueda tener un indicio de la longitud de la contraseña introducida. -

Una vez realizada la conexión a nuestro sistema, se entra en uno de los dos nodos de login (frontend) desde los que se pueden transferir datos, editar sus scripts de envío de trabajos, trabajar con el sistema de ficheros, etc.

-

Si encuentra algún problema relacionado con la actualización de las claves públicas de acceso, le recomendamos que dentro de su directorio $HOME/.ssh/ debe crear un fichero llamado config con el siguiente contenido:

UpdateHostKeys noCon la siguiente línea llegaría al mismo punto sin necesitar crear el archivo config:

ssh -o UpdateHostKeys=noIMPORTANTE: No se permite ningún tipo de actividad de cálculo en estos nodos. Tenga en cuenta que son servidores compartidos entre todos los usuarios y actividades que demanden una gran cantidad de memoria o de tiempo de CPU, perjudicarán el trabajo del resto de usuarios. Por ello, existen límites establecidos en el tiempo de CPU y en la cantidad de procesos que un usuario puede abrir.

Una vez haya conseguido completar el proceso ya tendrá acceso a su directorio $HOME en el supercomputador Caléndula.

Puede visualizar la arquitectura de acceso a los servicios de HPC en el siguiente enlace: Arquitectura HPC .

Última actualización: 30/07/2025 10:21